Como resolver um site hackeado: guia 2026

May 21, 2026

/

Bruna

/

13 min de leitura

A acelerada evolução das tecnologias coincide com o aumento do número de ameaças de cibersegurança. Por dia, aproximadamente 30.000 sites são vítimas de ataques hackers, então nada garante que o seu site não será o próximo.

Caso o seu site já tenha sofrido com alguma brecha de segurança, é essencial que você corrija essa falha o mais rápido possível. Dessa forma você consegue minimizar os possíveis estragos, que podem incluir danos à reputação da sua marca, perda de receita, processos legais, e prejuízos ao ranqueamento do seu site nos mecanismos de busca.

Neste artigo, vamos conhecer os sintomas de um site hackeado, para assim poder identificar e corrigir o problema. Você também vai aprender diferentes formas de proteger seu site de possíveis ataques futuros e as melhores maneiras de comunicar aos visitantes que um incidente de segurança ocorreu.

Como Verificar se seu Site foi Comprometido

Antes de partir para a limpeza e resolução das falhas do seu site, você precisa confirmar que o mesmo foi invadido.

Os sinais que indicam que um site foi hackeado geralmente variam, e podem inclusive parecer invisíveis — dependendo do tipo de ataque sofrido. Os indicadores mais comuns de um site invadido e comprometido estão listados abaixo:

- Alertas sobre atividades maliciosas exibidos nos navegadores e mecanismos de busca.

- Links de redirecionamento para sites suspeitos.

- Alto volume de tráfego advindo de outros países.

- Páginas desconfiguradas ou quebradas.

- Tempo de carregamento mais lento do que o normal.

- Avisos sobre a lista de bloqueios do Google (página vermelha).

- E-mails enviados são direcionados à caixa de spam dos destinatários.

- Site retirado do ar pelo provedor de hospedagem.

- Anúncios suspeitos ou ofensivos.

- Tela branca da morte.

- Pedaços de código aleatórios aparecendo no cabeçalho ou rodapé das páginas.

Há diversos sites de verificação disponíveis para que você confirme suas suspeitas quanto às atividades hackers em seu site. Exemplos são Sucuri SiteCheck, DeHashed e Have I Been Pwned?. Recomendamos que você verifique seu site em mais de uma dessas ferramentas, para garantir um resultado correto.

10 Passos para Corrigir um Site Hackeado

Uma vez confirmado que seu site realmente foi hackeado, você deve partir para a ação de solucionar os problemas causados pelo ataque. Os passos indicados abaixo irão te guiar pelo processo de recuperação e correção do site invadido.

1. Fique Calmo e Não Entre em Pânico

Não há motivos para entrar em pânico, já que na esmagadora maioria dos casos, sites hackeados são recuperáveis. Reagir de cabeça quente logo depois do susto faz com que você não avalie a situação corretamente, podendo acarretar em mais problemas do que soluções.

Sendo assim, respire fundo, mantenha-se calmo, e siga para o próximo passo.

2. Altere suas Senhas e Revise os Acessos

Ataques de força bruta são os responsáveis mais comuns pelas ameaças de cibersegurança hoje em dia. Os hackers tentam adivinhar a senha da conta do administrador do site através de várias combinações de letras e números realizadas por softwares específicos.

Trocar todas as suas senhas por novas senhas fortes vai retirar o acesso do hacker ao seu site, impedindo que outras contas sejam comprometidas e que mais danos sejam causados.

Abaixo, você confere uma lista das contas cujas senhas você precisará trocar na primeira oportunidade que tiver:

- Conta da hospedagem.

- Contas FTP (primária e secundária).

- WordPress ou outro sistema de gerenciamento de conteúdo usado para construção do site.

- Banco de dados (faça isso pelo arquivo de conexão do site com o banco de dados).

- Contas de e-mail associadas ao site hackeado.

Importante! Se você possui outras contas com as mesmas credenciais de login que aquelas do site que foi hackeado, faça a troca da senha dessas contas imediatamente. Isso significa contas de redes sociais, contas de e-mail, além de outras contas pessoais em quaisquer sites. Lembre-se que você nunca deve reutilizar senhas.

Além de trocar todas as suas senhas, recomendamos que você verifique os privilégios de acesso dos usuários. Se algum hacker conseguir entrar no seu site através da conta do administrador, ele terá acesso completo a todas as configurações de administração do seu site.

Se o site hackeado é WordPress, verifique as licenças e permissões de usuário acessando a aba Usuários a partir do painel de administração do WordPress. Verifique as contas que tenham licenças de admin e super admin, já que elas possuem os mais altos níveis de privilégios de acesso.

Faça o mesmo procedimento em plataformas que fornecem acesso a múltiplos usuários, como seu painel de controle da hospedagem e contas FTP.

Configure as permissões apropriadas para os arquivos do seu site, particularmente daqueles no diretório raiz (public_html). Isso inclui a pasta wp-admin e o arquivo wp-config.php através do Gerenciador de Arquivos da sua hospedagem web.

Ao fazer isso você evita que usuários não autorizados acessem, modifiquem e executem arquivos existentes no site.

Dica do Especialista

Faça uso de um gerenciador e gerador de senhas para criar e armazenar suas senhas e seus respectivos backups.

3. Crie um Backup do seu Site

Seu site pode ter sido hackeado, mas ainda é funcional e possui todas as informações mais importantes. Ao baixar um backup do site, você poderá colocá-lo no ar novamente, na exata versão em que estava quando o backup foi gerado.

Isso permite que você refaça o processo de correção e limpeza caso ele falhe da primeira vez.

Importante! Mantenha o arquivo de backup do site depois de hackeado em uma pasta separada das outras versões de backup mais antigas do seu site. Os arquivos não corrompidos servem como um plano B caso o processo de recuperação falhe.

4. Revise Suas Ações Recentes

A maioria dos ataques hackers acontecem depois do site ter passado por alguma alteração, pois modificações costumam gerar vulnerabilidades que são exploradas pelos invasores. Ao revisitar suas ações, você poderá identificar a origem da falha de segurança muito mais rápido.

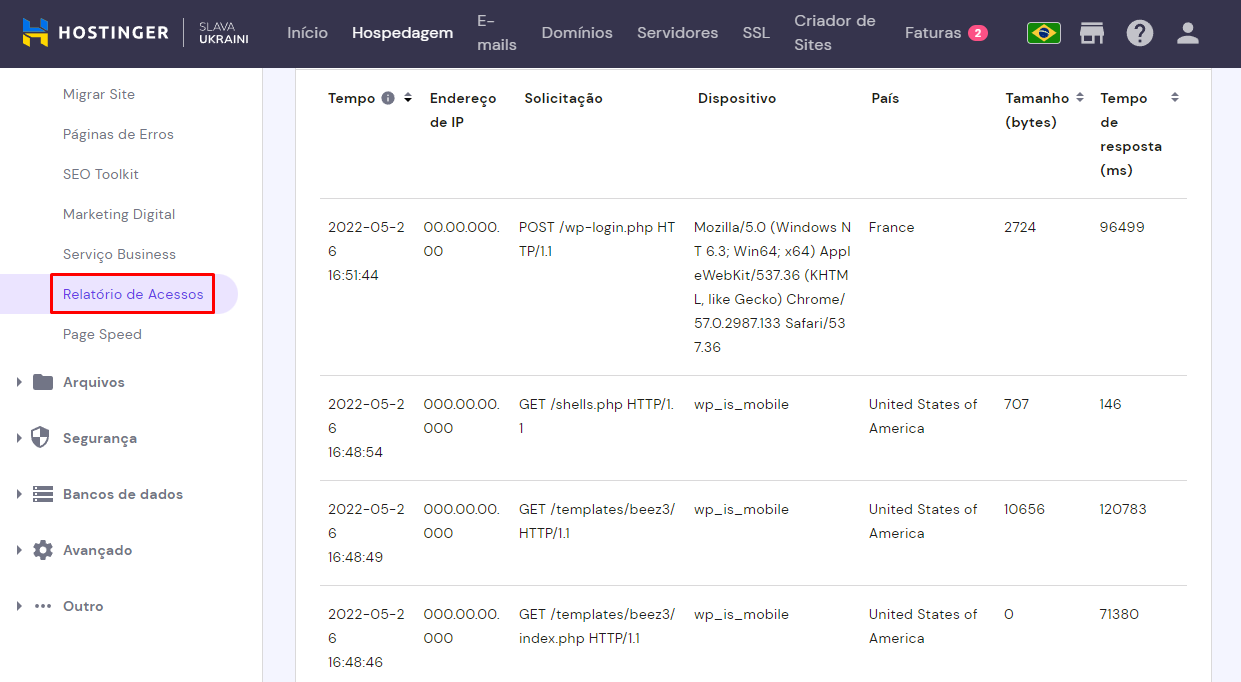

Identifique o intervalo de tempo específico para ser analisado através da verificação dos registros de tráfego do site, buscando picos repentinos. A partir daí, faça a inspeção dos relatórios de acesso e registros de erro (error log) pelo painel de controle da sua hospedagem. Ao avaliar os registros de atividade e de erros, você consegue identificar qualquer atividade suspeita ou erros que ocorreram no intervalo de tempo que está sob análise.

Depois de identificar o horário aproximado em que o ataque hacker ocorreu, examine todas as alterações que você fez no site antes desse momento. No WordPress, códigos maliciosos geralmente entram no site através de novos arquivos gerados por plugins, temas e instalações do core do WordPress (arquivos básicos da estrutura WordPress).

Dica do Especialista

Usuários da Hostinger podem encontrar o Relatório de Acessos na seção Site do hPanel e o Relatório de Erros na seção Avançada do menu de Configurações PHP — acessível também pelo hPanel.

5. Investigue Brechas Recentes na Internet

Até mesmo softwares populares sofrem com brechas de segurança. Manter-se atualizado com relação às notícias sobre cibersegurança é importante para encontrar vulnerabilidades mais facilmente, além de remover aplicações falhas antes que causem estragos em seu site.

Aqui estão alguns dos melhores sites sobre cibersegurança, recomendados pelos nossos especialistas em segurança digital.

Portais brasileiros (publicações em português):

- Ciso Advisor – traz notícias sobre ataques de malware, artigos sobre crimes digitais e webinars sobre segurança na web.

- WeLiveSecurity – mantido pela ESET, o site publica artigos sobre privacidade, segurança corporativa e até desafios para seus leitores com maior conhecimento técnico.

Portais globais (publicações em inglês):

- Hacker News ‒ oferece notícias sobre atividades hacker.

- WP Hacked Help Blog ‒ oferece dicas sobre reparação de sites WordPress que foram hackeados.

- Daniel Miessler ‒ publica artigos e tutoriais sobre segurança de sites e tecnologia em geral.

- IT Security Guru ‒ foca em cibersegurança, cibercrimes e ransomware.

- Security Weekly Blog ‒ oferece atualizações semanais sobre cibersegurança no formato de live streams.

6. Entre em Contato com seu Provedor de Hospedagem

Se seu site hackeado está hospedado em uma hospedagem compartilhada, a origem dos problemas de segurança pode estar em outro site com quem você compartilha o mesmo servidor web. Nesse caso, os ciberataques também podem atingir sua conta de hospedagem.

Entre em contato com seu provedor de hospedagem para verificar se outros sites do mesmo servidor também foram invadidos ou afetados.

A maioria das hospedagens web fornece relatórios de acessos aos seus usuários, possibilitando que eles monitorem as visitas do site. Se os registros de acesso do servidor estiverem desativados por padrão, entre em contato com seu provedor de hospedagem para que habilitem essa função manualmente.

Como lembrete, sempre dê preferência por comprar hospedagem de sites considerada segura e de confiança, assim você evita incidentes e brechas de segurança. Aqui na Hostinger nós incluímos proteções contra malware — como a solução Monarx — até mesmo nos planos compartilhados.

7. Verifique a Blocklist e a Spam Blocklist do Google

Se o Google detectar atividades suspeitas ou perigosas em um site, ele provavelmente será bloqueado pelo mecanismo de busca. Quando um site entra na lista de bloqueio (blocklist), ele não vai mais aparecer nos resultados das pesquisas do Google.

Essa estratégia serve para proteger visitantes de contrair possíveis vírus e malwares.

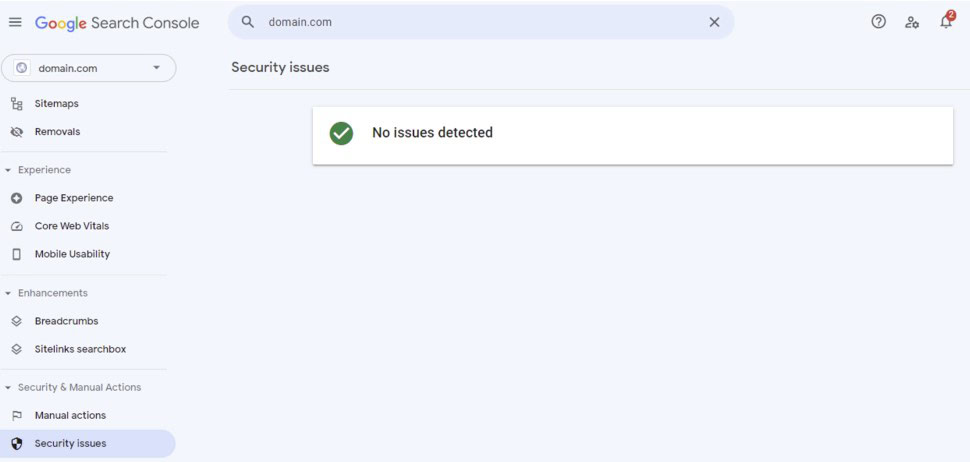

Verifique se seu site aparece na Google Blocklist através do Google Search Console. O alerta aparecerá em Problemas de Segurança na seção Segurança e Ações Manuais.

O Status do site – Navegação segura é outra ferramenta que você pode utilizar para verificar o status do seu site. Esse recurso te permite descobrir se é seguro visitar o site em questão.

Se você não tem acesso ao Editor de Zona DNS do domínio, verifique o tráfego do seu site através do Google Analytics. Uma queda repentina no tráfego é uma confirmação sólida de que o Google identificou o site como perigoso e o adicionou à lista de sites bloqueados (blocklist).

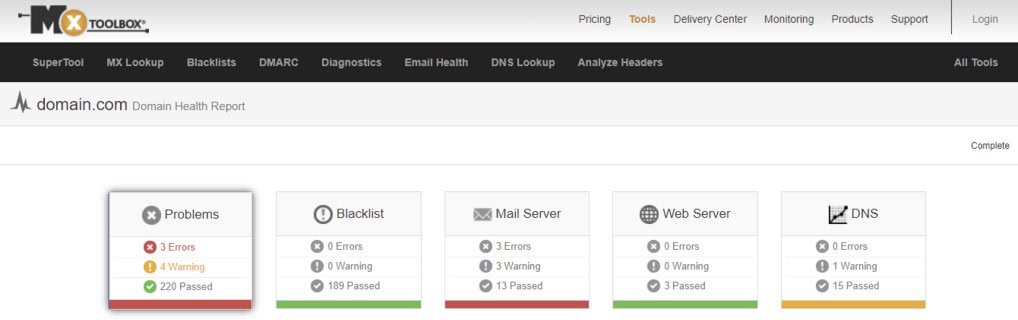

Além do Google Blocklist, seu site também pode aparecer no banco de dados anti-spam. Provedores de serviços de internet, provedores de e-mail e plataformas anti-spam utilizam listas de bloqueio para evitar que mensagens de spam entrem em seus sistemas. E-mails enviados a partir de endereços de IP que estejam listados na blocklist serão bloqueados ou direcionados automaticamente à pasta de spam do destinatário.

Para verificar se o seu domínio está listado em uma blocklist de spam, utilize sites de verificação da “saúde do domínio”, como MxToolBox e Domain DNS Health Checker. Além de informações sobre o status do domínio, essas ferramentas podem indicar falhas ou ameaças relacionadas ao seu servidor web, serviço de provedor de email e sistema de nome de domínio (configurações DNS).

8. Redefina seu Arquivo .htaccess

O arquivo .htaccess contém configurações avançadas para um site que esteja hospedado em um Servidor Apache Web. Por isso o .htaccess é um dos alvos mais populares de ciberataques.

Algumas das consequências mais comuns de uma brecha no arquivo .htaccess incluem:

- Redirecionamento dos mecanismos de busca para malwares.

- Redirecionamento das páginas de erro para malwares.

- Vírus anexados aos arquivos PHP.

- Vazamento de dados e informações.

- Impressão digital do navegador.

- Ataques do tipo watering hole.

Desabilitar e redefinir o arquivo .htaccess ao seu formato original pode ajudar a resolver o problema de segurança. Além disso, altere as permissões deste arquivo para que apenas certos usuários possam acessá-lo.

Dica do Especialista

Usuários da Hostinger podem encontrar o arquivo .htacess através do hPanel, no menu do Gerenciador de Arquivos.

9. Examine seu Site e Corrija as Vulnerabilidades

Vulnerabilidades de segurança nem sempre são visíveis para os administradores do site. Recomendamos que você utilize ferramentas de varredura de sites para escanear o site inteiro, e assim identificar e corrigir as vulnerabilidades de segurança.

Use um Plugin ou Ferramenta de Scan

Usuários do WordPress têm acesso a vários plugins de segurança, gratuitos e pagos. A maioria deles consegue fazer uma varredura no site para localizar arquivos que foram comprometidos ou corrompidos, além de identificar fragmentos de código malicioso.

Aqui estão alguns dos plugins de segurança do WordPress mais populares:

- Sucuri Security ‒ oferece varreduras remotas e do servidor, além de ações de segurança pós-hack e monitoramento da integridade dos arquivos do site.

- Wordfence ‒ vem equipado com regras de firewall em tempo real e atualizações quanto a indícios de malwares.

- Jetpack ‒ oferece escaneamento de malware, backups em tempo real e filtros de spam.

- BulletProof Security ‒ conta com uma configuração automática de autocorreção, scanner de malwares, monitoramento de login e ferramentas de geração de senhas fortes.

- WPScan ‒ suporta varreduras de segurança programadas para identificar vulnerabilidades conhecidas nos principais arquivos e pastas do WordPress, bem como em plugins e temas.

Para sites que não foram construídos com WordPress, as ferramentas de varreduras de segurança listadas a seguir são compatíveis com outros CMS:

- HostedScan Security ‒ performa varreduras em busca de vulnerabilidades na rede, no servidor e em sites.

- Intruder ‒ um scanner baseado em nuvem (cloud-based) que suporta varreduras de segurança internas, externas e em nuvem.

- Detectify ‒ oferece monitoramento automatizado de ativos e realização de testes performados por uma comunidade ética de hackers.

- ImmuniWeb ‒ oferece vários testes de segurança de sites seguindo os padrões e diretrizes GDPR, PCI e DSS.

- SiteGuarding ‒ suporta monitoramento de blocklists dos mecanismos de busca, varreduras diárias, avaliação de alterações nos arquivos e detecção e eliminação de malwares.

Lembre-se de seguir as melhores práticas de segurança do WordPress para proteger seu site.

Faça Varreduras Manuais nos Arquivos do Site e nas Tabelas do Banco de Dados

Outra forma de detectar e remover malwares de seu site envolve fazer um scan manual dos arquivos dele. Você pode fazer isso através de programas de antivírus, como McAfee e ESET, ou até mesmo com o software de proteção contra vírus do seu sistema operacional.

No caso de usuários Windows, trata-se do Microsoft Defender, e para usuários Mac, o programa é o XProtect.

Siga estes passos para fazer uma varredura manual dos arquivos do seu site:

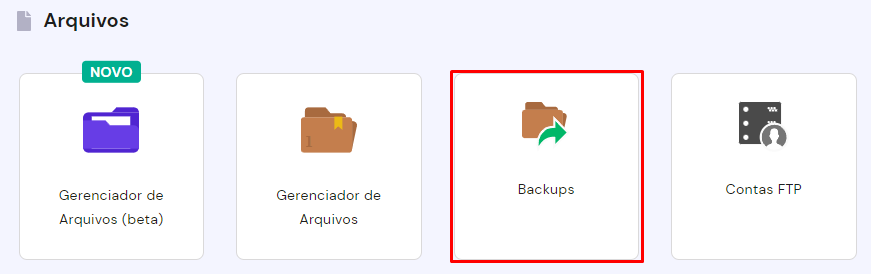

- Baixe todos os arquivos do site através do painel de controle da sua hospedagem. Usuários da Hostinger podem fazer o download dos arquivos do site no menu Backups do hPanel.

- Realize uma varredura completa dos arquivos utilizando o programa de antivírus de sua escolha.

- Solucione todos os problemas detectados.

- Faça o upload dos arquivos limpos do site no servidor.

O próximo passo é limpar as tabelas do banco de dados através do phpMyAdmin. Exclua qualquer registro contendo códigos suspeitos, bem como novos registros que você reconhece que não criou. A forma mais fácil de começar esse processo é a partir das tabelas que gerenciam páginas e posts já existentes (tabelas wp-posts e wp-options no WordPress).

Contrate um Especialista em Cibersegurança

Alguns donos de site que não possuem muito conhecimento técnico podem achar os métodos anteriores um pouco complexos. Neste caso, a melhor opção é contratar um especialista em segurança cibernética para lidar com seu site hackeado.

Esse método pode acabar custando mais caro que os anteriores, mas indica uma garantia de que a limpeza e restauração do site serão concluídas com sucesso.

Felizmente, diversas agências e profissionais de cibersegurança oferecem serviços de limpeza e recuperação de sites a clientes globais. Algumas das melhores empresas do ramo são Sapphire, Palo Alto Networks, e Bugcrowd. Alternativamente, procure por um especialista em cibersegurança em sites e portais de emprego — como o Linkedin — e contrate-o como um prestador de serviços individual.

Quando estiver escolhendo uma empresa ou profissional com quem trabalhar, lembre-se de:

- Verificar a reputação e portfólio da marca.

- Reservar uma parte do seu orçamento para conseguir arcar com os custos de um serviço de qualidade.

- Checar as avaliações da agência ou profissional.

- Considerar se você terá acesso fácil a uma equipe confiável de suporte técnico.

Dica do Especialista

Cuidado com a armadilha dos preços muito baixos, já que isso geralmente indica um trabalho de menor qualidade, o que pode causar mais problemas do que soluções em seu site já comprometido.

Restaure um Backup

Se os métodos anteriores parecem muito demorados e custosos, você pode simplesmente restaurar um backup do site. Esse método irá remover quaisquer dados e alterações que foram feitas desde a criação do backup.

Portanto, recomendamos que você restaure uma versão antiga do site apenas se puder lidar com essa perda parcial de informações.

Por este motivo, o método de restauração de backup de uma versão anterior do site é a melhor opção para sites que não passam por alterações frequentes ou que estão sendo construídos com objetivos de teste.

Dica do Especialista

Depois de restaurar um backup, limpe o cache do seu navegador e faça o flush DNS para conseguir visualizar as mudanças no site.

10. Rode um Antivírus em seu Computador

O último passo é rodar um scan em busca de malwares no seu computador, para garantir que algum vírus que tenha invadido seu site não tenha infectado seu dispositivo também.

Recomendamos o McAfee e o ESET anteriormente como opções pagas de softwares do ramo. Abaixo você confere algumas das melhores alternativas de programas gratuitos de antivírus:

Dica do Especialista

Lembre-se de atualizar seu software de antivírus antes de rodar uma varredura (scan).

Como Proteger seu Site para que Não Seja Hackeado no Futuro

Parabéns! Nesse ponto você já deve ter recuperado seu site hackeado. Infelizmente, não há garantias de que ele não será infectado e comprometido novamente no futuro. Dito isso, sempre há formas de minimizar os riscos de ataques cibernéticos.

Aqui estão algumas dicas básicas para proteger seu site de vários tipos de malware:

- Evite provedores de hospedagens baratos e de baixa qualidade.

- Exclua softwares e aplicações antigas que não utiliza mais.

- Utilize senhas fortes.

- Faça varreduras em seu site regularmente por meio de programas de segurança e proteção cibernética.

- Gere e baixe backups do seu site com frequência.

- Instale um SSL/TLS no seu site (caso não tenha um, consiga um certificado SSL Hostinger de graça).

- Limite o número de tentativas de login.

- Habilite a autenticação de dois fatores.

Como Comunicar um Incidente de Segurança aos Visitantes

Além de depender dos produtos e serviços que você oferece, seus visitantes também esperam que sua marca seja capaz de proteger seus dados e armazenar suas informações com segurança. Se o seu site for hackeado, há um risco significativo de perda de confiança e danos na reputação e credibilidade da sua empresa.

Dito isso, ser transparente sobre incidentes de segurança em seu site é uma estratégia consideravelmente melhor do que esconder essas informações de sua audiência. Ao ser transparente, você pode gerar uma indignação inicial nos usuários, mas pelo menos estará alertando-os quanto à ameaça, minimizando os danos que podem ser causados a eles.

Além disso, se seu site está sujeito à LGPD, você é legalmente obrigado a divulgar qualquer vazamento de dados que possa afetar a segurança dos dados de seus clientes.

Se o seu site foi invadido, faça um anúncio oficial informando seu público sobre a falha de segurança. Se você possui uma lista de e-mail, envie uma mensagem formal aos seus inscritos contendo as mesmas informações sobre a brecha de segurança. Lembre-se de ser claro e direto para que os clientes com menos conhecimento técnico possam entender do que se trata o aviso.

O conteúdo do comunicado deve explicar a verdadeira dimensão do vazamento, especialmente que tipo de informação foi comprometida. Depois, explique detalhadamente as ações de mitigação e resolução que você e sua equipe realizaram para resolver o problema e conter os estragos.

O objetivo é garantir à sua audiência que sua empresa está tomando total responsabilidade pelo incidente e agindo com prioridade e em seu interesse para solucionar a questão.

Conclua com uma lista de sugestões de como seu público pode proteger dados pessoais que podem ser afetados pelo vazamento de dados:

- Atualize as credenciais de login e perguntas de segurança em todas as plataformas que foram expostas à ameaça.

- Monitore contas bancárias e faturas dos cartões de crédito.

- Habilite a autenticação de dois fatores.

- Remova o endereço residencial das informações do perfil.

- Preencha um relatório para os mecanismos de busca se alguma informação pessoal for exibida nos resultados de uma pesquisa.

Conclusão

A rápida evolução dos ciberataques reflete uma das maiores ameaças para qualquer site na internet. Se o seu site foi hackeado, é essencial que você tome alguma atitude imediatamente para mitigar os danos.

Aqui relembramos como corrigir um site hackeado:

- Altere suas senhas e reveja as permissões de acesso dos usuários.

- Baixe um backup do site.

- Rastreie suas ações para determinar quando o site foi exposto ao ataque.

- Investigue vazamentos de dados recentes na internet.

- Entre em contato com seu provedor de hospedagem para conferir se outros usuários também foram afetados.

- Analise a lista de bloqueios do Google (blocklist).

- Redefina seu arquivo .htaccess para o padrão.

- Examine o site e corrija as vulnerabilidades.

- Rode uma varredura em seu computador com um software antivírus (malware scan).

Esperamos que este artigo tenha te ajudado a recuperar seu site hackeado. Se você é um cliente da Hostinger, fique à vontade para contatar nosso time de suporte se tiver qualquer dúvida referente a segurança na internet.

Perguntas Frequentes (FAQ) sobre Sites Hackeados

Um site Hackeado Pode ser Recuperado?

Sim, você pode recuperar um site que foi invadido ao limpar os malwares e restaurar um arquivo de backup (assim seu site volta ao estado em que estava antes da invasão). De todo modo, o processo exige certo conhecimento técnico. Recomendamos que contrate um especialista em cibersegurança caso não se sinta confiante o suficiente com suas habilidades em termos de arquivos web, assim evitando causar ainda mais danos ao seu site.

Como os Hackers Invadem um Site?

Na maioria dos casos, os hackers conseguem invadir um site através de mecanismos de engenharia social, ataques de força bruta e vulnerabilidades de software que geram brechas.

A engenharia social convence os usuários a realizarem certas ações que acabam criando vulnerabilidades ou vazamentos de informações. Já os ataques de força bruta envolvem a descoberta de senhas através de programas específicos que combinam milhares de probabilidades através de tentativa e erro. Finalmente, as brechas geradas por softwares e aplicações representam falhas das quais os hackers conseguem se utilizar para infectar o site com fragmentos de códigos maliciosos e malwares.

Um Hacker Pode Ser Rastreado?

É possível rastrear qualquer pessoa, incluindo invasores, através do endereço do IP. De todo modo, a maioria dos hackers é experiente o suficiente para trabalhar com algum tipo de VPN, Tor ou rede pública que acaba mascarando sua identidade e omitindo o endereço de IP.

Geralmente, hackers são pegos porque cometem pequenos erros e descuidos, como utilizar o mesmo código em múltiplas invasões, ou gabar-se de seus ataques em fóruns online.

Semua konten tutorial di website ini telah melalui peninjauan menyeluruh sesuai padrões editoriais e valores da Hostinger.