OpenClaw sicher betreiben: Checkliste für selbst gehostete KI-Agenten

Feb 16, 2026

/

Faradilla A.

/

13 Min. Lesezeit

Die Sicherung von OpenClaw hat höhere Priorität als die Sicherung eines typischen Chatbots, da es sich um einen KI-Agenten handelt, der in Ihrem Namen reale Handlungen ausführt. Der Agent kann Systembefehle ausführen, auf Dateien zugreifen, E-Mails senden, mit APIs interagieren und Workflows über mehrere Dienste hinweg automatisieren.

Aus diesem Grund bleiben Fehler oder Fehlkonfigurationen nicht auf ein einzelnes Chatfenster beschränkt – sie können Ihren Server, Ihre Daten und alle verbundenen Systeme beeinträchtigen.

Einerseits läuft OpenClaw lokal auf einer von Ihnen kontrollierten Infrastruktur, sodass Ihre Daten nicht über Cloud-Dienste von Drittanbietern geleitet werden müssen. Andererseits kommt es in Sachen Sicherheit ganz darauf an, welche Zugriffsrechte Sie gewähren, wie Zugangsdaten und Secrets gespeichert werden, wie gut der Agent isoliert ist und ob seine Netzwerk-Exposure kontrolliert ist.

Eine sichere Automatisierung beruht auf klar definierten Grenzen. Um mit OpenClaw sicher zu experimentieren, müssen Sie definieren, was es tun darf, was es niemals eigenständig tun darf, wie Sie Probleme erkennen und wie Sie darauf reagieren, sollte etwas schiefgehen.

Mit einer von Beginn an sorgfältigen und durchdachten Einrichtung kann OpenClaw nützlich und sicher betrieben werden – die häufigsten Risiken lassen sich so aus dem Weg räumen.

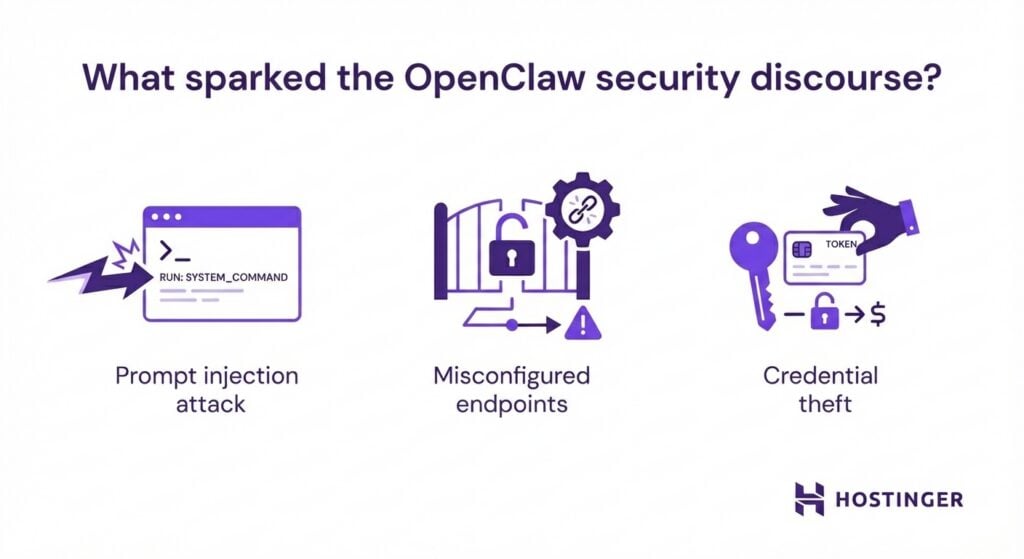

Was die Sicherheitsdebatte rund um OpenClaw auslöste

Proof-of-Concept-Demos zeigten, dass bösartige Websites versteckte Anweisungen in Seiten einbetten konnten, die OpenClaw zusammenfassen sollte. Das veranlasste den Agenten, Daten zu exfiltrieren oder Systemdateien zu verändern, was Forschende als sogenannte Prompt-Injection-Angriffe bezeichnen.

Durch Konfigurationsprobleme wurden diese Risiken zusätzlich verstärkt. Einige Benutzer setzten OpenClaw-Gateways mit Standardeinstellungen dem öffentlichen Internet aus und gaben dabei unbeabsichtigt API-Schlüssel, OAuth-Tokens und private Chatverläufe preis. Später bestätigten Forschende: Klartext-Anmeldedaten wurden über fehlkonfigurierte Endpunkte und Prompt-Injection-Vektoren offengelegt.

Gängige Infostealer wie RedLine, Lumma und Vidar begannen ebenfalls, OpenClaw-Installationen ins Visier zu nehmen – oft, noch bevor Sicherheitsteams überhaupt wussten, dass die Software lief.

Da Anmeldedaten und Gesprächskontexte im Klartext gespeichert wurden, konnten Angreifer nicht nur Zugriffsschlüssel, sondern auch vollständige Aufzeichnungen von Workflows und Nutzerverhalten stehlen – ein Phänomen, das Analysten als kognitiven Kontextdiebstahl bezeichneten.

Zusammengenommen lieferten diese Vorfälle eine wichtige Erkenntnis: Das Sicherheitsrisiko ist weitgehend eine Frage der Bereitstellung. Ein Agent, der mit Root-Berechtigungen ausgeführt wird, öffentlich im Internet erreichbar ist, uneingeschränkte Befehlsausführung erlaubt und ohne menschliche Aufsicht agiert, hat ein anderes Sicherheitsprofil als ein Agent, der als eingeschränkter Benutzer ausgeführt wird, hinter einem VPN läuft und Allowlists für Befehle sowie Genehmigungs-Workflows verwendet.

Diese Unterscheidung ist wichtig, da KI-Agenten anders arbeiten als herkömmliche Software. Sie laufen kontinuierlich, erfassen natürliche Sprache aus mehreren Quellen und entscheiden autonom, welche Tools sie aufrufen. Während ein falsch konfigurierter Webserver Daten preisgeben kann, ist ein falsch konfigurierter KI-Agent in der Lage, innerhalb von Sekunden Datenbanken zu löschen, betrügerische E-Mails zu versenden oder Zugangsdaten offenzulegen.

Auf welche Systeme kann OpenClaw zugreifen?

OpenClaw kann Verbindungen zu mehreren geschäftskritischen Systemen herstellen:

- E-Mail (IMAP, SMTP, Gmail, Outlook-APIs). OpenClaw kann Posteingänge lesen, Anhänge verarbeiten, Ordner verwalten und E-Mails senden. Bei einer Kompromittierung könnte ein Angreifer vertrauliche Korrespondenz exfiltrieren oder direkt von Ihrem Konto aus überzeugende Phishing-E-Mails versenden.

- Kommunikations-Tools für Teams (Slack, Discord, WhatsApp, Telegram). Diese Plattformen stützen sich auf langlebige Zugriffs-Tokens mit weitreichenden Berechtigungen. Ein kompromittierter Agent könnte private Gespräche überwachen, sich als Benutzer ausgeben oder Nachrichten senden, um Teams in die Irre zu führen oder böswillige Aktivitäten zu verbergen.

- Kalender und Terminplanungssysteme. OpenClaw kann Meetings erstellen, Einladungen versenden und die Verfügbarkeit analysieren. Auch wenn dies harmlos erscheint, können Kalenderdaten dazu genutzt werden, Scheinbesprechungen für Phishing anzusetzen oder Teamstrukturen und Arbeitsmuster abzubilden.

- Browserautomatisierung. OpenClaw kann auf Websites navigieren, Formulare ausfüllen, Schaltflächen anklicken und Daten extrahieren. Wenn Sie es so konfiguriert haben, dass es auf interne Dashboards oder Finanzkonten zugreift, werden Sitzungscookies und Anmeldedaten Teil der Angriffsfläche.

- Dateisystemzugriff. Je nach Berechtigungen kann OpenClaw Konfigurationsdateien lesen, auf Dokumente zugreifen und Daten auf die Festplatte schreiben. Das Ausführen des Agenten mit erweiterten Berechtigungen dehnt diesen Zugriff auf Systemdateien und die Daten anderer Benutzer aus.

- Ausführung von Systembefehlen. Hier wird die Automatisierungswirksamkeit als Sicherheitsrisiko besonders deutlich. OpenClaw kann Shell-Befehle ausführen, Software installieren, Dienste ändern und Skripte ausführen. Bei uneingeschränkter Befehlsausführung kann eine einzige kompromittierte Eingabe zur vollständigen Kontrolle über das System führen.

- Externe APIs. API-Schlüssel erweitern die Reichweite von OpenClaw auf Cloud-Infrastrukturplattformen, Zahlungsdienstleister und interne Produktivitäts-Tools. Jede Integration gewährt nicht nur Datenzugriff, sondern auch die Möglichkeit, Aktionen auszuführen.

OpenClaw fungiert als Brücke zwischen Systemen. Wird ein solcher Einstiegspunkt kompromittiert – etwa durch eine bösartige E-Mail oder eine manipulierte Webseite –, kann ein Angreifer auf alles zugreifen, worauf auch der Agent Zugriff hat. Jede zusätzliche Systemintegration vergrößert den Schadensradius des Agenten.

Wenn Sie beispielsweise einen OpenClaw-Agenten für den Kundensupport konfigurieren, könnten Sie ihm Zugriff auf E-Mail (zum Lesen von Anfragen), eine Datenbank (zum Nachschlagen von Kundendaten), einen Zahlungsabwickler (zum Ausstellen von Rückerstattungen) und Slack (zur Benachrichtigung des Teams) gewähren.

Ein einzelner Prompt-Injection-Angriff in einer Support-E-Mail könnte diese Berechtigungen miteinander verketten – Kundendaten abfragen, betrügerische Rückerstattungen veranlassen und irreführende Nachrichten in Slack veröffentlichen, um die Aktivität zu verschleiern.

Die größten Sicherheitsrisiken bei OpenClaw

Die meisten Sicherheitsvorfälle bei OpenClaw treten wiederholt ähnlich auf. In fast allen Fällen liegt das Problem nicht beim Agenten selbst, sondern in der Art und Weise, wie er bereitgestellt, exponiert und mit Berechtigungen versehen wird.

Schwache VPS-Härtung

Viele OpenClaw-Installationen laufen auf Virtual-Private-Server-(VPS)-Instanzen mit Standardeinstellungen für die Sicherheit: SSH ist auf Port 22 öffentlich erreichbar und die Passwortauthentifizierung ist aktiviert, es gibt nur minimale Firewall-Regeln, Sicherheitsupdates werden verzögert eingespielt und Dienste laufen mit übermäßigen Privilegien.

Wenn OpenClaw auf einer solch schwachen Grundlage läuft, wird jede anfängliche Kompromittierung gefährlich. Ein Angreifer, der sich über eine externe Schwachstelle Zugang verschafft, verfügt plötzlich über einen KI-Agenten mit weitreichendem Systemzugriff, der Aufklärung, Persistenz und laterale Bewegung automatisieren kann, wodurch sich ein Angriff drastisch beschleunigt.

Offengelegte Ports und Dienste

Das OpenClaw-Gateway läuft standardmäßig auf Port 18789, der Canvas-Host auf Port 18793. Wenn diese Ports dem öffentlichen Internet ausgesetzt sind, werden sie durch routinemäßige Port-Scans auffindbar.

Angreifer sondieren aktiv VPS-IP-Adressbereiche auf offene Dienste – eine nicht authentifizierte oder nur schwach geschützte OpenClaw-Instanz wird somit zum leichten Ziel. Wenn OpenClaw sich einen Server mit anderen Diensten teilt, kann bereits ein einzelner öffentlich erreichbarer Endpunkt zu einer weitgehenden Kompromittierung führen, zum Beispiel durch das Offenlegen von Datenbankzugangsdaten, SSH-Schlüsseln oder API-Token, die an anderer Stelle im System gespeichert sind.

Verwendung öffentlicher Gateways statt privater Netzwerke

Der Einfachheit halber machen einige Benutzer OpenClaw über öffentliche URLs, Webhooks oder Chatbots ohne starke Authentifizierung, Ratenbegrenzung oder Eingabevalidierung zugänglich. Ein öffentlicher Telegram-Bot oder eine E‑Mail-Weiterleitungsregel kann unbeabsichtigt zu einer Remote-Befehlsoberfläche werden.

Kein(e) Sandboxing oder Isolation

Wenn OpenClaw direkt auf dem Host-Betriebssystem ausgeführt wird, erbt es alle Berechtigungen des Benutzerkontos. Es gibt keine Dateisystemisolierung, keine Netzwerkbeschränkungen und keine Ressourcenbegrenzungen, um Schäden einzudämmen. Ohne Sandboxing wird ein einzelner kompromittierter Befehl mit vollen Benutzerrechten ausgeführt.

Übermäßig großzügige Berechtigungen für Funktionen und Befehlsausführung

OpenClaw eine uneingeschränkte Befehlsausführung zu gewähren, ist gleichbedeutend damit, jeder nicht vertrauenswürdigen Eingabe Einfluss auf Root-Ebene zu geben.

Viele Nutzer aktivieren während des Testens weitreichende Berechtigungen und schränken diese später nie wieder ein. Dies ermöglicht dem Agenten, Dateien zu löschen, Software zu installieren, Dienste zu ändern oder beliebigen Code auszuführen – einfach weil ihn nichts daran hindert.

Unsichere Speicherung von Zugangsdaten und Secrets

OpenClaw ist auf API-Schlüssel und Zugangsdaten angewiesen, um mit externen Systemen zu interagieren, doch die Klartext-Speicherung dieser Geheimnisse in Konfigurationsdateien macht sie leicht zu stehlen, sobald ein Dateizugriff erlangt wurde.

Selbst Umgebungsvariablen können Geheimnisse gegenüber anderen Prozessen offenlegen, die unter demselben Benutzerkonto ausgeführt werden.

Prompt-Injection via Tool-Ausführung

Eine erfolgreiche Injektion kann durch eingebettete Anweisungen in E-Mails, Webseiten oder Chat-Nachrichten das Löschen von Dateien, die Exfiltration von Daten oder Systemänderungen auslösen.

Dieses Risiko steigt, wenn OpenClaw nicht vertrauenswürdige Eingaben autonom verarbeitet, etwa unbekannte Websites zusammenfasst, E-Mails von externen Absendern liest oder öffentliche Kanäle überwacht. Jede dieser Eingaben wird zu einem potenziellen Ausführungsvektor mit realen Konsequenzen.

OpenClaw-Sicherheitscheckliste für selbst gehostete Umgebungen

Sicherheitsprobleme bei OpenClaw lassen sich durch eine bessere Konfiguration, einen sorgfältigen Rollout und grundlegende Defense-in-Depth-Praktiken vermeiden. Da sich die Entwicklung von OpenClaw noch in einem frühen Stadium befindet, können wir mit fortlaufenden Verbesserungen rechnen, während das Projekt weiter reift.

Allerdings gibt es zum Zeitpunkt der Erstellung dieses Textes kein standardisiertes Rahmenwerk, das den sicheren Betrieb von KI-Agenten gewährleistet. Da OpenClaw selbst gehostet wird, tragen Sie die vollständige Verantwortung für dessen Sicherheitsniveau.

Aus diesem Grund sollten Sie sich vor der Bereitstellung und Sicherung von OpenClaw mit der Konfiguration auf Serverebene vertraut machen, die Grundlagen der Linux-Sicherheit verstehen und mit der Befehlszeile, Firewall-Regeln sowie der Fehlerbehebung auf Systemebene umgehen können.

Die genauen Schritte variieren je nachdem, ob Sie OpenClaw auf einem VPS, einem lokalen Rechner oder einem privaten Server ausführen. Die folgenden Grundsätze konzentrieren sich auf die Absicherung von OpenClaw in einer VPS-Umgebung, da Fehlkonfigurationen dort tendenziell die größten Auswirkungen haben.

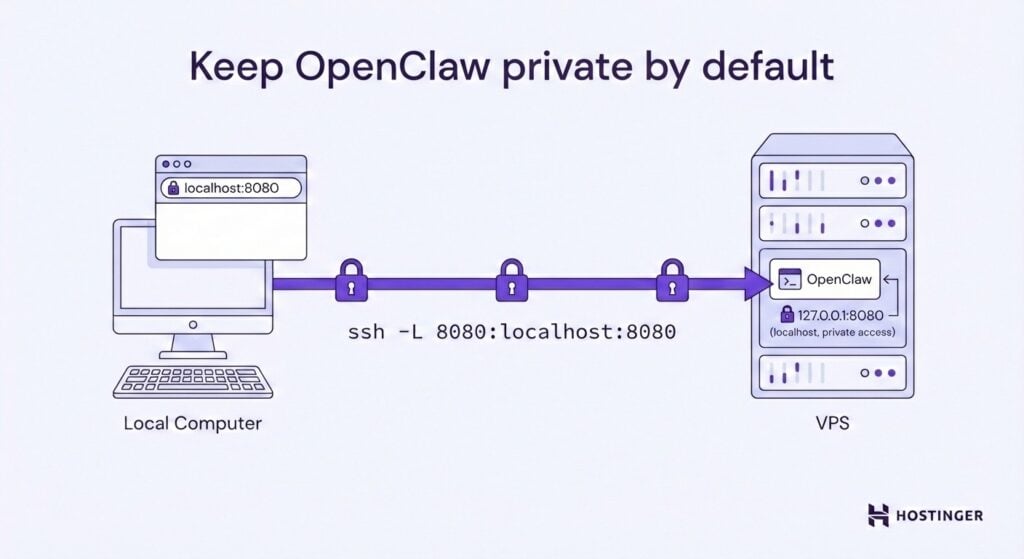

1. Halten Sie OpenClaw standardmäßig privat

Die sicherste OpenClaw-Konfiguration ist eine, die nicht über das öffentliche Internet erreichbar ist. Vermeiden Sie daher, Dashboards, APIs oder Agent-Endpunkte offenzulegen, wenn es dafür keinen klar gerechtfertigten Anlass gibt.

Beginnen Sie mit ausschließlich privatem Zugriff. Konfigurieren Sie OpenClaw so, dass es auf 127.0.0.1 statt auf 0.0.0.0 lauscht, damit der Dienst nur vom Server selbst erreichbar ist.

Verwenden Sie für den Fernzugriff einen SSH-Tunnel: Stellen Sie die Verbindung mit ssh -L 8080:localhost:8080 user@your-vps.com her und greifen Sie anschließend in Ihrem lokalen Browser unter http://localhost:8080 auf OpenClaw zu.

Alternativ ermöglichen VPN-Lösungen den Zugriff auf OpenClaw über sichere private Netzwerke, ohne dass Sie sich dem öffentlichen Internet aussetzen.

Als zusätzliche Schutzebene lassen sich Ports von OpenClaw auf Firewall-Ebene sperren, etwa mithilfe von Uncomplicated Firewall (UFW). Selbst wenn später etwas fehlkonfiguriert wird, helfen diese Regeln dabei sicherzustellen, dass der Dienst nicht versehentlich öffentlich zugänglich gemacht wird. OpenClaw verwendet meist Port 18789 für das Gateway.

Wenn OpenClaw unbedingt öffentlich zugänglich gemacht werden muss, dann schützen Sie den Dienst durch starke Authentifizierung, Rate Limiting und einen Reverse-Proxy wie NGINX. Der Proxy validiert Anfragen, bevor sie OpenClaw erreichen, und stellt zusätzliche Prüfung und Filterung bereit, die der Agent selbst nicht bietet.

2. Überprüfen Sie offene Ports und schließen Sie alles, was Sie nicht benötigen

Einer der schnellsten Sicherheitsgewinne besteht darin, zu prüfen, welche Ports exponiert sind, und alle zu schließen, die OpenClaw nicht aktiv nutzt.

Führen Sie auf Ihrem VPS sudo ss -tlnp oder sudo netstat -tlnp aus, um zu sehen, welche Dienste lauschen und auf welchen Ports.

Suchen Sie nach unerwarteten Einträgen, etwa alten Entwicklungsservern, Datenbank-Ports (3306, 5432) oder Diensten, die Sie einmal aktiviert und dann vergessen haben.

Schließen Sie unnötige Ports, und binden Sie Dienste, die laufen müssen, aber keinen externen Zugriff benötigen, nur an localhost (127.0.0.1) statt an alle Schnittstellen (0.0.0.0). Dies macht sie für Anwendungen auf demselben Server zugänglich, aber für externe Scans unsichtbar.

Erwägen Sie außerdem, den Standard-SSH-Port auf einen weniger gebräuchlichen Port zu ändern. Dies kann das Rauschen durch automatisierte Scans und Brute-Force-Versuche reduzieren.

Echter Schutz entsteht durch Firewall-Regeln, die explizit nur das zulassen, was erforderlich ist, und alles andere blockieren. Das Ändern von Ports kann das Rauschen durch Bots reduzieren, ist aber kein Ersatz für angemessene Sicherheitskontrollen.

3. Härten Sie den SSH-Zugriff, noch bevor Sie irgendetwas anderes tun

SSH ist das Fundament der VPS-Sicherheit und einer der häufigsten Wege, über die Angreifer sich Zugriff verschaffen. Bevor Sie OpenClaw selbst absichern, sollten Sie daher sicherstellen, dass Ihr Serverzugang ordnungsgemäß abgesichert ist.

Vergewissern Sie sich zunächst, dass Sie für den Zugriff auf Ihren Server ausschließlich vertrauenswürdige SSH-Tools wie PuTTY verwenden. Verlässliche Clients senken das Risiko von Anmeldedaten-Lecks und Man-in-the-Middle-Angriffen.

Stellen Sie die Anmeldung zu SSH-Schlüsseln um und deaktivieren Sie die Passwortauthentifizierung vollständig. Dies eliminiert Brute-Force-Passwortangriffe lückenlos.

Beschränken Sie, welche Benutzer oder IP-Adressen eine Verbindung herstellen können, falls möglich. Für Benutzer mit statischen IP-Adressen sollten Sie Ihre Firewall so konfigurieren, dass die Firewall SSH nur von diesen Adressen akzeptiert. Dadurch wird verhindert, dass Angreifer überhaupt Verbindungsversuche unternehmen.

4. Führen Sie OpenClaw niemals als Root aus

Das Ausführen von OpenClaw mit Root-Rechten bedeutet, dass jeder Fehler oder jede Schwachstelle Angreifern die vollständige Kontrolle über das System ermöglicht. Ein fehlkonfigurierter Befehl oder eine erfolgreiche Prompt-Injection hat verheerende Auswirkungen, wenn der Agent mit der höchsten Berechtigungsstufe ausgeführt wird.

Erstellen Sie ein eigenes Linux-Benutzerkonto speziell für OpenClaw, führen Sie alle OpenClaw-Prozesse unter diesem Benutzer aus, speichern Sie die Konfiguration im Home-Verzeichnis dieses Benutzers und gewähren Sie ausschließlich die minimal erforderlichen Berechtigungen, die für den Betrieb notwendig sind.

Diese Eindämmung begrenzt den potenziellen Schaden. Wird OpenClaw kompromittiert, kann der Angreifer nur auf die Ressourcen zugreifen, auf die der OpenClaw-Benutzer Zugriff hat. Auch die Wiederherstellung wird einfacher, weil Sie den Umfang potenzieller Änderungen kennen.

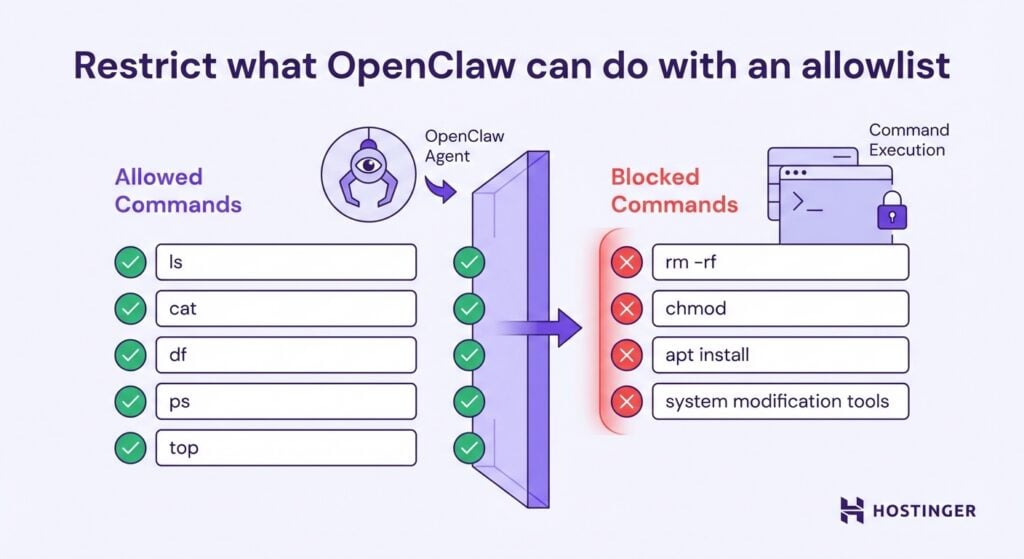

5. Beschränken Sie mit einer Allowlist, was OpenClaw ausführen darf

Ohne Einschränkungen kann OpenClaw alles ausführen, worum es gebeten wird – von Ihnen beabsichtigt oder nicht. Allowlists mit Befehlen kehren das Sicherheitsmodell von „gezielt gefährliche Aktionen blockieren“ zu „ausschließlich freigegebene Aktionen zulassen“ um.

Beginnen Sie mit Linux-Befehlen mit lediglicher Leseberechtigung wie ls, cat, df, ps oder top. So kann OpenClaw Informationen sammeln, ohne etwas zu verändern. Fügen Sie Bearbeitungsberechtigungen mit Bedacht hinzu, indem Sie das Erstellen von Dateien in bestimmten Verzeichnissen erlauben, nicht jedoch in Systempfaden oder Konfigurationsordnern.

Gewähren Sie niemals uneingeschränkten Zugriff auf Paketmanager, Systemänderungs-Tools oder destruktive Befehle. Verwenden Sie Linux-Berechtigungen, AppArmor oder eingeschränkte Shell-Konfigurationen, um diese Grenzen technisch durchzusetzen und sich nicht allein auf das Verhalten des Agenten zu verlassen.

Jede neue Berechtigung, die OpenClaw eingeräumt wird, sollte eine bewusste Entscheidung sein – kein Versehen. Passen Sie die Linux-Berechtigungen an und erweitern Sie sie schrittweise, während Sie den sicheren Betrieb überwachen.

6. Verlangen Sie eine menschliche Freigabe für risikoreiche Aktionen

Human-in-the-Loop-Genehmigung bedeutet, dass OpenClaw Aktionen vorschlägt, jedoch auf Ihre ausdrückliche Bestätigung wartet, bevor der Agent Maßnahmen mit erheblichen Auswirkungen ausführt. Konfigurieren Sie stets Genehmigungsanforderungen in Ihrer OpenClaw-Instanz für kritische Aktionen, darunter:

- E-Mails oder Nachrichten an externe Empfänger senden

- Löschen oder Ändern von Dateien

- Einkäufe, Rückerstattungen oder Finanztransaktionen durchführen

- Bereitstellen von Code oder Ändern von Produktivsystemen

- Shell-Befehle mit Schreibzugriff ausführen

- Zugriff auf oder Exfiltration sensibler Daten

Sie können die Genehmigungseinstellungen von OpenClaw in der Gateway-Konfiguration und in den Mac-Systemeinstellungen für Exec-Genehmigungen verwalten. Diese Schutzmaßnahmen haben jedoch eine wichtige Einschränkung: Das Genehmigungssystem kann über API-Zugriff verändert werden, wenn das Gateway kompromittiert wird.

Das bedeutet, wie in den vorherigen Schritten erläutert, dass eine starke Gateway-Sicherheit entscheidend für die Aufrechterhaltung Ihrer Genehmigungs-Workflows ist.

7. Speichern Sie API-Schlüssel und Token sicher

OpenClaw benötigt Anmeldedaten, um auf E-Mails, Messaging-Plattformen, Cloud-APIs und KI-Anbieter zuzugreifen. Das Speichern dieser Secrets in Konfigurationsdateien im Klartext macht sie leicht angreifbar, da jeder mit Dateizugriff Ihren gesamten Integrations-Stack rekonstruieren kann.

Speichern Sie stattdessen API-Schlüssel als Umgebungsvariablen, damit sie niemals in Konfigurationsdateien oder Versionskontrollsysteme geschrieben werden. Hinterlegen Sie sie in Ihrer Shell-Umgebung oder in der systemd-Service-Datei, damit OpenClaw sie beim Start einliest, ohne sie jemals auf dem Datenträger zu speichern.

Verwenden Sie für stärkeren Schutz einen Secret Manager wie AWS Secrets Manager oder einen verschlüsselten Vault, der Zugangsdaten zur Laufzeit bereitstellt. Diese Tools generieren kurzlebige Token, die automatisch rotiert werden und das Zeitfenster für einen möglichen Missbrauch begrenzen, falls eine Anmeldeinformation kompromittiert wird.

Rotieren Sie Ihre API-Schlüssel außerdem regelmäßig und umgehend, wenn Sie eine Kompromittierung vermuten. Vereinfachen Sie die Rotation, indem Sie Secret-Management nutzen, statt eine Suche in mehreren Konfigurationsdateien auszulösen.

Reichen Sie API-Schlüssel niemals in die Versionsverwaltung ein und stellen Sie sicher, dass Dateien mit Zugangsdaten restriktive Berechtigungen haben (chmod 600) und nur von dem Benutzer gelesen werden können, den Sie für OpenClaw eingerichtet haben.

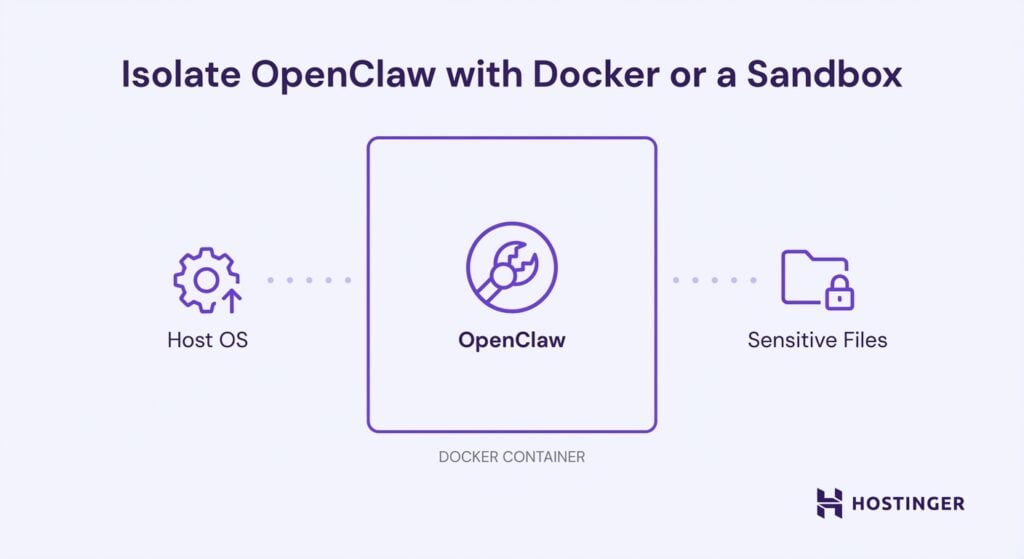

8. Isolieren Sie OpenClaw mit Docker oder einer Sandbox

Führen Sie OpenClaw nicht direkt auf Ihrem Host-System aus – verwenden Sie stattdessen Docker oder einen anderen Sandboxing-Ansatz, um klare Isolationsgrenzen zu schaffen.

Ein Docker-Container führt OpenClaw in einer isolierten Umgebung mit eigenem Dateisystem, eingeschränktem Netzwerkzugriff sowie Grenzen für CPU- und Speicherressourcen aus. Der Container kann die Dateien des Host-Systems nicht sehen, nicht auf andere Prozesse zugreifen und keine beliebigen Netzwerkverbindungen herstellen. Diese Isolation begrenzt den Schadensumfang, falls etwas schiefgeht.

Bauen Sie nur die spezifischen Verzeichnisse ein, die OpenClaw benötigt, und lassen Sie alles andere unzugänglich. Verwenden Sie minimale Basis-Images, führen Sie den Container als Nicht-Root-Benutzer aus und konfigurieren Sie explizite Netzwerkregeln darüber, zu welchen externen Diensten der Container Verbindungen herstellen darf.

Selbst wenn ein Angreifer den OpenClaw-Prozess vollständig kompromittiert, bleibt er innerhalb der Docker-Umgebung isoliert – ohne direkten Zugriffspfad zu Ihrem Host-System, zu anderen Diensten oder zu sensiblen Dateien außerhalb der eingebundenen Volumes. Der Container bildet in diesem Fall die Sicherheitsgrenze.

9. Seien Sie vorsichtig mit Browser-Automatisierung und externen Nachrichten

Das Risiko von Prompt-Injection steigt stark an, wenn OpenClaw nicht vertrauenswürdige Inhalte verarbeitet. Wenn der Agent Websites besucht, um Informationen zu extrahieren, können diese Seiten versteckte Anweisungen einbetten, die sein Verhalten beeinflussen sollen.

Dasselbe Risiko gilt für E-Mails und Chat-Nachrichten von unbekannten Absendern oder offenen Kanälen. Ein Angreifer könnte verborgenen Text einfügen, etwa weiße Schrift auf weißem Hintergrund, in dem Wissen, dass Sie OpenClaw gebeten haben, Ihren Posteingang oder Ihre Nachrichten zusammenzufassen.

Dieses Risiko ist höher, wenn ältere oder weniger leistungsfähige Sprachmodelle verwendet werden, die im Allgemeinen anfälliger dafür sind, böswilligen Anweisungen zu folgen, die in ansonsten harmlosen Inhalten eingebettet sind.

Beschränken Sie die Browserautomatisierung zur Verringerung der Angriffsfläche auf von Ihnen kontrollierte Domains, die auf der Allowlist stehen, und verwenden Sie schreibgeschützte Browsersitzungen, die keinen Zugriff auf authentifizierte Dienste haben. Erlauben Sie OpenClaw niemals, beliebige Websites zu besuchen, während der Agent bei sensiblen Konten angemeldet ist.

Verwenden Sie strikte Quell-Allowlists für die Verarbeitung von E‑Mails und Chats und gehen Sie davon aus, dass sämtliche externen Eingaben potenziell böswillig sind. Fügen Sie eine menschliche Überprüfung hinzu, bevor OpenClaw auf Grundlage von Informationen aus nicht vertrauenswürdigen Quellen Maßnahmen ergreift.

10. Sperren Sie Chat-Integrationen und den Bot-Zugriff

Beschränken Sie die Annahme von Befehlen auf bestimmte Benutzer-IDs. Überprüfen Sie in Telegram die Benutzer-ID des Absenders, bevor Sie einen Befehl verarbeiten. Prüfen Sie in Discord sowohl die Server-ID als auch die Benutzerrollen.

Lassen Sie Ihren OpenClaw-Bot niemals öffentlichen Servern oder Kanälen beitreten, in denen Unbefugte ihm Nachrichten senden können.

Verwenden Sie private Kanäle und Server statt öffentlicher. Aktivieren Sie die Multi-Faktor-Authentifizierung für die Konten, die OpenClaw für Chat-Integrationen verwendet – wenn ein Angreifer Ihr Telegram-Konto kompromittiert, stellt MFA eine zusätzliche Hürde für authentifizierte Sitzungen dar.

Konfigurieren Sie Chat-Integrationen so, dass kurzlebige Sitzungs-Token verwendet werden, die nach Stunden oder Tagen ablaufen, statt dauerhafter Anmeldedaten. Regelmäßige erneute Authentifizierung schafft natürliche Abbruchpunkte, an denen kompromittierte Sitzungen nicht mehr funktionieren.

Außerdem sollten Sie die Bot-Berechtigungen sorgfältig prüfen: Muss der Bot Nachrichten löschen und Benutzer verwalten, oder lediglich in privaten Chats senden und empfangen? Minimale Berechtigungen verringern den Schaden, sollten Bot‑Tokens kompromittiert werden.

11. Aktivieren Sie die Protokollierung, damit Sie Aktionen prüfen können

Konfigurieren Sie OpenClaw so, dass jede Aktion mit ausreichend Kontext protokolliert wird, um eine Untersuchung zu ermöglichen. Protokollieren Sie mindestens:

- Ausgeführte Befehle und ihre Parameter

- Dateien, auf die zugegriffen oder die geändert wurden

- Ausgelöste API-Aufrufe und Integrationen

- Wer oder was jede Aktion angefordert hat (Benutzer, automatisierter Zeitplan, externe Nachricht)

- Erfolgs- oder Fehlerstatus

Verwenden Sie strukturiertes Logging (JSON-Format) statt unstrukturiertem Text. Strukturierte Protokolle erleichtern das Durchsuchen und Filtern. Abfragen wie „Zeige mir alle Dateilöschungen aus den letzten 24 Stunden“ oder „Welche APIs wurden durch externe E-Mail-Trigger aufgerufen?“ werden mit korrekter Formatierung trivial.

Auf Linux-Systemen können systemweite Protokolle mit dem Befehl journalctl eingesehen werden, was die Überprüfung der OpenClaw-Aktivität, die Nachverfolgung von Fehlern und die Untersuchung verdächtigen Verhaltens im Zeitverlauf erleichtert. Erwägen Sie, Protokolle an ein separates System oder in einen Append-only-Speicher weiterzuleiten, sodass Angreifer, die OpenClaw kompromittieren, Beweise nicht löschen können.

Überprüfen Sie die Protokolle regelmäßig, idealerweise wöchentlich, um ein grundlegendes Verständnis des normalen Verhaltens aufzubauen. Dadurch sind Anomalien sofort erkennbar, sobald sie auftreten.

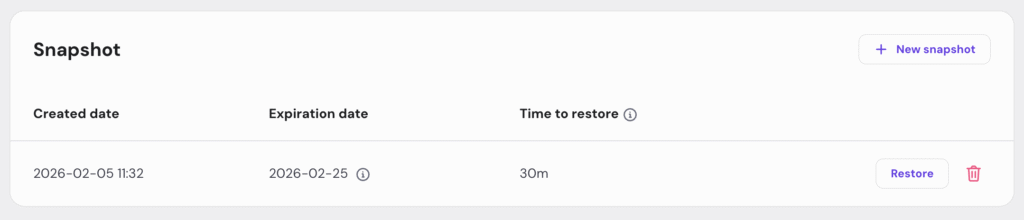

12. Aktualisieren Sie OpenClaw und Abhängigkeiten sicher

Alles aktuell zu halten verringert die Gefährdung durch bekannte Probleme, Updates sollten jedoch mit Bedacht und nicht überstürzt erfolgen. OpenClaw ist eine junge, sich schnell weiterentwickelnde Software, daher wird sie häufig aktualisiert und erhält Sicherheitsverbesserungen, sobald die Community Schwachstellen entdeckt und behebt.

Befolgen Sie eine einfache Routine: Erstellen Sie zuerst einen VPS-Snapshot, aktualisieren Sie jeweils nur eine Komponente, testen Sie, ob die Kernworkflows weiterhin funktionieren, und behalten Sie den Snapshot für 24–48 Stunden, um auf subtile Probleme reagieren zu können. Dies verhindert, dass Sicherheitsverbesserungen zu Verfügbarkeitsproblemen werden.

Überwachen Sie das OpenClaw-GitHub-Repository auf Sicherheitsveröffentlichungen und Patch-Ankündigungen. Wenn Schwachstellen öffentlich werden, entwickeln Angreifer schnell Exploits – verzögertes Patchen lässt Sie im Zeitfenster zwischen Offenlegung und Ihrem Update ungeschützt.

Zusätzlich weisen die von OpenClaw verwendeten Python-Pakete, Node-Module oder Systembibliotheken ebenfalls Schwachstellen auf. Tools wie pip-audit für Python oder npm audit für Node identifizieren veraltete Pakete mit bekannten Sicherheitsproblemen.

💡 Die Verwaltung von Snapshots ist mit Hostingers OpenClaw-Hosting einfacher, da sie im hPanel (unser Serververwaltungs-Panel) zusammen mit Docker, Sicherheitskontrollen und Wiederherstellungstools integriert sind.

13. Beginnen Sie mit risikoarmen Automatisierungen und erweitern Sie langsam

Die sicherste Art, OpenClaw bereitzustellen, besteht darin, es wie Produktionssoftware zu behandeln – auch bei privater Nutzung.

Beginnen Sie mit schreibgeschützten Automatisierungen: etwa täglichen E-Mail-Zusammenfassungen, Wetter- und Kalenderbriefings oder aggregierten Nachrichten aus RSS-Feeds. Diese Vorgänge verarbeiten Daten und generieren Text, verändern jedoch keine Systeme und lösen keine externen Aktionen aus. Führen Sie diese über mehrere Tage oder Wochen aus, um die Stabilität zu validieren.

Fügen Sie als Nächstes unkritische Schreibvorgänge hinzu: das Speichern generierter Berichte in bestimmten Verzeichnissen, das Posten von Zusammenfassungen in privaten Chat-Kanälen und das Erstellen von Kalendereinträgen. Etwaige Folgen sind hier durch die Entfernung von Dateien oder das Löschen irrtümlicher Kalendereinträge schnell behoben.

Erst nachdem Sie einen zuverlässigen Betrieb nachgewiesen haben, sollten Sie risikoreichere Funktionen aktivieren: etwa das Senden von E-Mails an externe Adressen, das Ausführen von Systembefehlen, die Konfigurationen ändern, Browser-Automatisierung mit angemeldeten Konten oder die Verwaltung von Produktionsinfrastruktur.

Prüfen Sie jede Erweiterung stets ganz bewusst.

Was sollten Sie mit OpenClaw zuerst automatisieren?

Wenn Sie mit OpenClaw beginnen, ist der sicherste Ansatz, mit Automatisierungen zu starten, die nützlich, aber risikoarm sind. Diese helfen Ihnen dabei zu verstehen, wie sich der Agent verhält, ohne ihm tiefgehenden Systemzugriff oder irreversible Befugnisse zu geben.

Gestalten Sie Ihre ersten OpenClaw-Automatisierungen schreibgeschützt, reversibel und leicht prüfbar, darunter:

- Tägliche oder wöchentliche Briefings. Lassen Sie OpenClaw Nachrichtenquellen, Aktualisierungen der Dokumentation oder interne Notizen zusammenfassen und Ihnen einen kurzen Bericht senden. Dies erfordert minimale Berechtigungen und keine Systemänderungen.

- Posteingang- oder Nachrichtenzusammenfassungen. Lassen Sie OpenClaw eingehende E-Mails oder Nachrichten zusammenfassen, statt zu antworten oder Maßnahmen zu ergreifen. Dies belässt den Agenten in einer ausschließlichen „Beobachter“-Rolle, während Sie seine Genauigkeit bewerten können.

- Geplante Berichte. Erstellen Sie regelmäßige Zusammenfassungen aus Protokollen, Dashboards oder Datenbanken, ohne OpenClaw Änderungen vornehmen zu lassen. Reporting stärkt das Vertrauen, ohne den Schadensradius zu vergrößern.

- Erinnerungen und Aufgabenverfolgung. Verwenden Sie OpenClaw, um Erinnerungen zu erstellen oder Aufgabenlisten aus Ihren Notizen oder Chats zusammenzustellen, ohne das Löschen von Dateien, das Ausführen von Befehlen oder externen Schreibzugriff zu erlauben.

Behandeln Sie jede neue Automatisierung bewusst als Experiment. Führen Sie OpenClaw in einer Sandbox- oder isolierten Umgebung aus, verbinden Sie nur die Integrationen, die Sie benötigen, und vermeiden Sie es, mehrere Systeme gleichzeitig zu kombinieren.

Überprüfen Sie nach jeder Änderung die Protokolle, um genau zu sehen, welche Aktionen ausgeführt wurden, welche Tools aufgerufen wurden und ob etwas Unerwartetes passiert ist. Wenn Ihnen etwas unklar erscheint, dann gehen Sie einen Schritt zurück und vereinfachen Sie die Konfiguration, bevor Sie weitere Funktionen hinzufügen.

Alle Tutorial-Inhalte auf dieser Website unterliegen Hostingers strengen redaktionellen Standards und Normen.